# GPO

# Blocage du CMD

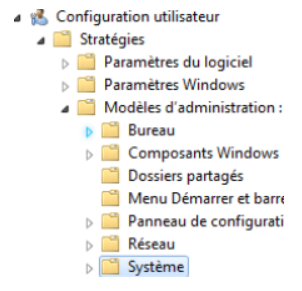

- Modifier la GPO et parcourez l'arborescence des paramètres de cette façons

- Configuration utilisateur -> stratégie -> modèles d'administration -> système

[](https://docs.msid.eu/uploads/images/gallery/2023-04/gpo-config-user-strategie-modeles-dadmin-systeme.png)

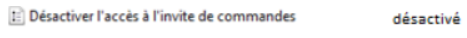

- Une liste d'options s'affiche sur une colonne à droite, dans cette liste est présent l'option désactiver l'accès à l'invite de commandes.

[](https://docs.msid.eu/uploads/images/gallery/2023-04/gpo-desactiver-lacces-a-linvite-de-commandes.png)

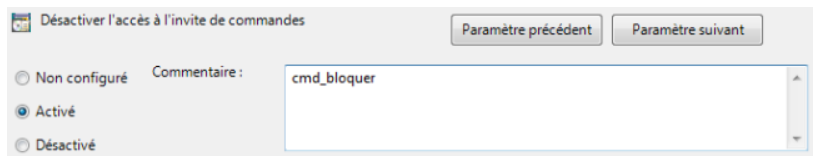

- Double cliquer sur cette option et activer le fait que l'accès a l'invite de commande soit désactiver.

- Vous pouvez également ajouter une description renseignant le but de cette option.

[](https://docs.msid.eu/uploads/images/gallery/2023-04/gpo-desactiver-lacces-a-linvite-de-commandes-2.png)

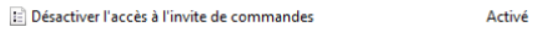

- l'option est maintenant activée dans la liste précédente.

[](https://docs.msid.eu/uploads/images/gallery/2023-04/gpo-desactiver-lacces-a-linvite-de-commandes-3.png)

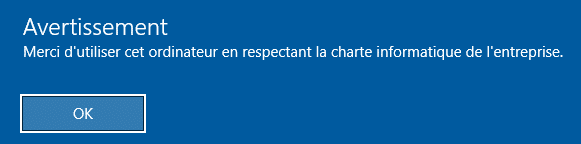

# Afficher un message avant l’ouverture de session Windows

Afficher un message d'avertissement sur les postes de votre domaine pour rappeler quelques règles de bonne conduite sur l'utilisation des postes informatiques ou pour avertir les utilisateurs d'un changement ?

Fonctionne sur les différentes versions de Windows : Windows 7, Windows 10 ou encore Windows 11 (mais aussi les versions "Server").

À partir de la console de gestion des stratégies de groupe, créez une nouvelle GPO nommée "**Message ouverture de session**" liée directement à l’OU sur la quel vous souhaitez que cela s’applique.

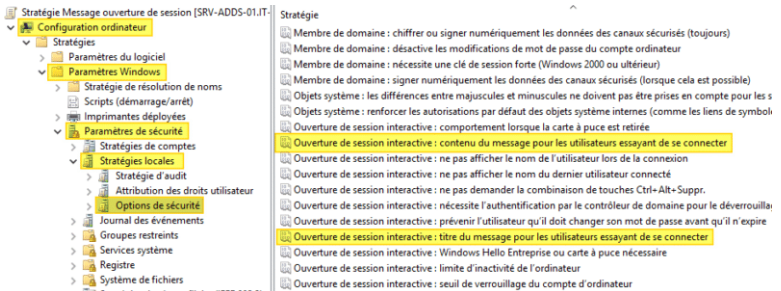

- Modifiez la GPO et parcourez l'arborescence des paramètres de cette façon

- Configuration ordinateur > Stratégies > Paramètres Windows > Paramètres de sécurité > Stratégies locales > Option de sécurité

[](https://docs.msid.eu/uploads/images/gallery/2023-05/ZRbgpo-message-session.png)

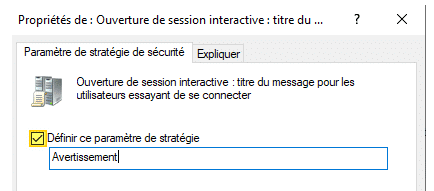

- Commençons par le paramètre permettant de configurer le titre,

- Editer et activer en cochant l'option "Définir ce paramètre de stratégie" et de renseigner en indiquant le titre dans la zone de saisie. Par exemple : "Avertissement" :

[](https://docs.msid.eu/uploads/images/gallery/2023-05/gpo-message-session-2.png)

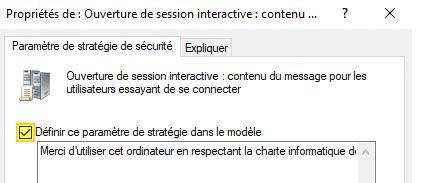

- Le second paramètre va permettre de définir le contenu du message.

- - Par exemple : "Merci d'utiliser cet ordinateur en respectant la charte informatique de l'entreprise.".

[](https://docs.msid.eu/uploads/images/gallery/2023-05/PJIgpo-message-session-3.png)

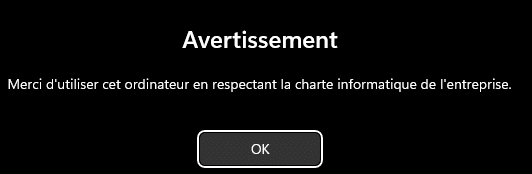

- Vérification :

[](https://docs.msid.eu/uploads/images/gallery/2023-05/gpo-message-session-4.png)

# Stratégie de verrouillage des comptes

À partir de la console de gestion des stratégies de groupe, créez une nouvelle GPO nommée "**Verrouillage des comptes**" liée directement à la racine de votre domaine afin de sécuriser l'ensemble des utilisateurs

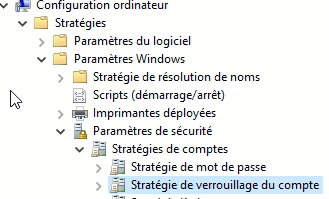

- Modifiez la GPO et parcourez l'arborescence des paramètres de cette façon :

- Configuration ordinateur > Stratégies > Paramètres Windows > Paramètres de sécurité > Stratégies de comptes > Stratégie de verrouillage du compte

[](https://docs.msid.eu/uploads/images/gallery/2023-05/gpo-strategie-verrouillage-de-compte-1.png)

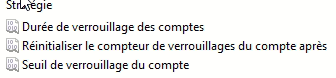

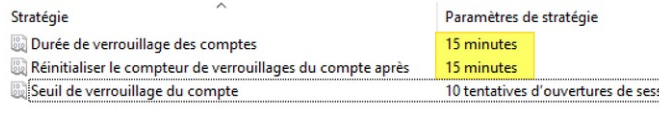

- Seuil de verrouillage du compte : au bout de combien de tentatives d'ouvertures de session non valides faut-il verrouiller le compte ?

- Réinitialiser le compteur de verrouillages du compte après : ce paramètre détermine l'intervalle de temps pendant lequel on doit compter les tentatives en échecs avant de remettre le compte à zéro. L'idée étant de ne pas compter indéfiniment, car sinon le compte finira forcément par se verrouiller si l'utilisateur se trompe de mot de passe une fois de temps en temps.

- Durée de verrouillage de comptes : pendant combien de temps faut-il verrouiller le compte ?

[](https://docs.msid.eu/uploads/images/gallery/2023-05/gpo-strategie-verrouillage-de-compte-2.png)

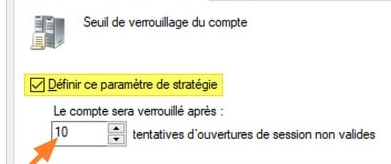

- Modifier le paramètre "Seuil de verrouillage du compte" afin de l'activer en cochant "Définir ce paramètre de stratégie". Ensuite, indiquez "10" pour que le compte soit verrouillé après 10 tentatives en échecs.

[](https://docs.msid.eu/uploads/images/gallery/2023-05/gpo-strategie-verrouillage-de-compte-3.png)

- Modifiez les deux autres paramètres en mettant 15 minutes à chaque fois. Vous devez obtenir cette configuration :

[](https://docs.msid.eu/uploads/images/gallery/2023-05/gpo-strategie-verrouillage-de-compte-4.png)

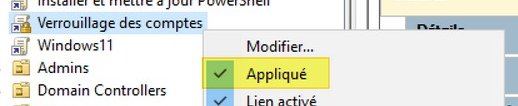

- La GPO est prête, il reste juste à l’appliqué effectuez un clic droit sur la GPO puis "Appliqué".[](https://docs.msid.eu/uploads/images/gallery/2023-05/gpo-strategie-verrouillage-de-compte-5.png)

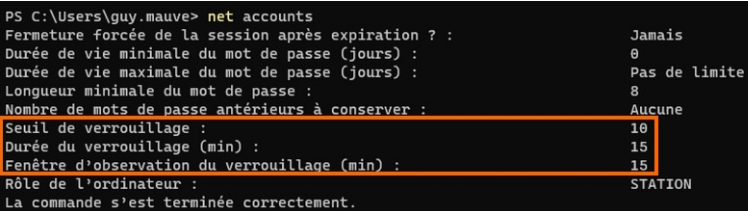

#### Vérifier que la GPO s'applique bien

Rendez-vous sur un poste de travail où s'applique la GPO afin de se connecter avec un utilisateur. Avant toute chose, il faut effectuer un "gpupdate /force" et redémarrer la machine (Non obligatoire sur cette GPO).

Ouvrir une fenetre CMD est exécuter

```

net accounts

```

[](https://docs.msid.eu/uploads/images/gallery/2023-05/cmd-commande-net-accounts.png)

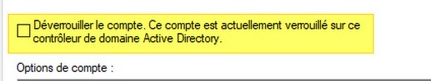

#### Déverrouillée un compte dans l'AD

Au bout de X tentatives en échecs, le compte va se verrouiller. Windows affichera un message pour préciser que le compte est verrouillé. "Par mesure de sécurité, le compte de l’utilisateur a été verrouillé suite à un nombre excessif de tentatives de connexion ou de modification du mot de passe. Attendez un peu avant de réessayer, ou contactez votre administrateur système ou votre service de support technique."

Dans les propriétés du compte utilisateur, dans l'onglet « Compte » :

"Déverrouiller le compte. Ce compte est actuellement verrouillé sur ce contrôleur de domaine Active Directory".

Pour déverrouiller le compte sans attendre la fin du temps imparti, il faut cocher l'option et valider.

[](https://docs.msid.eu/uploads/images/gallery/2023-05/ad-compte-bloquee.png)

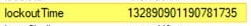

Si l'on veut en savoir un peu plus sur ce verrouillage de compte, il faut basculer sur l'éditeur d'attributs. L'attribut "lockoutTime" indique la date et l'heure à laquelle a eu lieu cet incident de sécurité.

[](https://docs.msid.eu/uploads/images/gallery/2023-05/comtpe-ad-bloque-lockouttime.png)

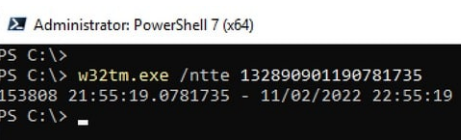

Ce timestamp peut-être converti avec la commande suivante :

```

w32tm.exe /ntte 132890901190781735

```

[](https://docs.msid.eu/uploads/images/gallery/2023-05/C04cmd-commande-w32tm.png)